Modernes Single Sign-On mit Azure Active Directory

Informationstechnologie und Digitalisierung weisen im gesamten Tätigkeitsgebiet einer Unternehmung einen immer grösser werdenden Stellenwert auf. Neben der dazu bereitstehenden umfangreichen internen IT Infrastruktur kommen mit diesem Trend eine stetig wachsende Nutzung von Cloud Anwendungen dazu. Diese Tendenz führt dazu, dass sich Mitarbeitende immer mehr User/Passwörter merken müssen, sich mehrmals täglich bei verschiedenen Applikationen anmelden und Useraccounts in verschiedenen Umgebungen parallel eingerichtet werden müssen. Insgesamt führt diese Konstellation beim Enduser zu Frust und Unverständnis, nimmt viel Zeit in Anspruch und belastet den Servicedesk unnötigt. IT-Administratoren stehen auch vor der Herausforderung, die Zugriffe auf diese Anwendungen zu kontrollieren, um die notwendige Sicherheit zu gewährleisten. Eine Single Sign-On Lösung mit Azure Active Directory kann ohne grossen Aufwand Abhilfe schaffen. Erfahren Sie in diesem Blog was Sie dazu benötigen und welche Methoden zur Verfügung stehen.

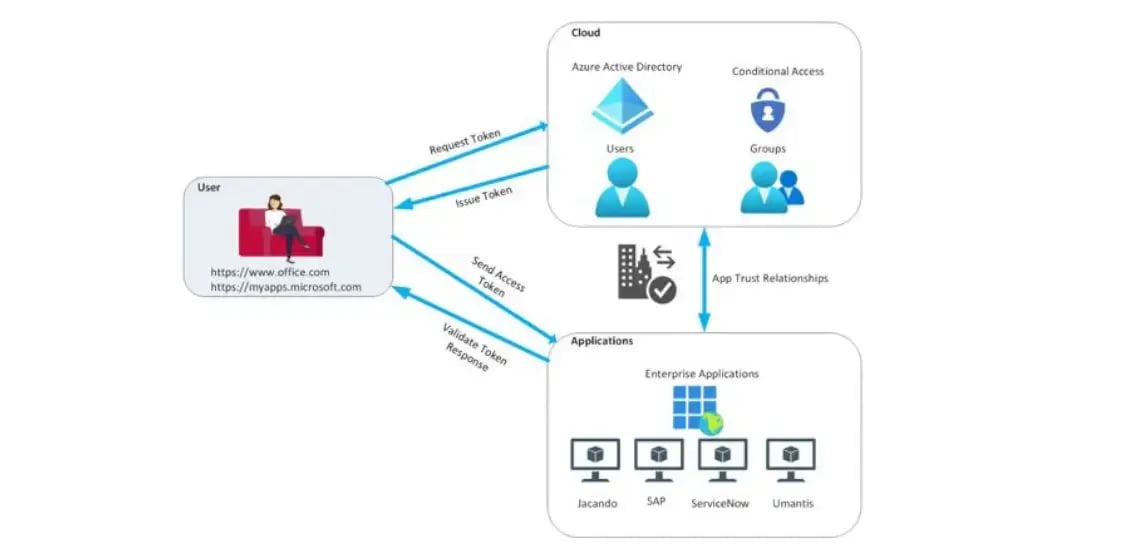

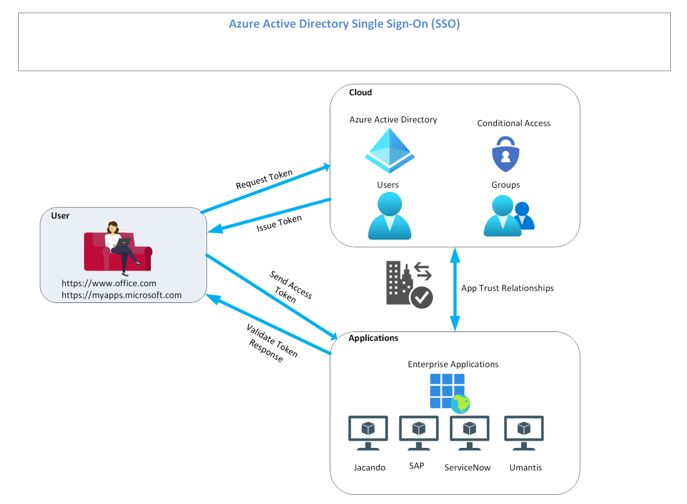

Single Sign-On (SSO) integriert alle Authentisierungen des Nutzers in eine einzige Anmeldung. User müssen sich lediglich einmalig mit ihren Zugangsdaten anmelden und haben anschliessend Zugriff auf alle freigegebenen Ressourcen und Dienste des Unternehmensnetzwerks. Durch SSO identifiziert sich der Nutzer automatisch bei jedem zulässigen Dienst auf seinem Rechner, ohne immer wieder seine Zugangsdaten eingeben zu müssen. Diese Art der Anmeldung hat sowohl für Anwender wie auch für Administratoren folgende Vorteile:

- Zeitersparnis für den Enduser, da nur noch eine einzige Authentisierung notwendig ist, um auf alle Systeme zugreifen zu können. Dadurch steigert sich automatisch die Produktivität der Mitarbeitenden.

- Anstelle einer Vielzahl meist unsicherer Passwörter, muss sich der Enduser nur noch eines merken. Dadurch kann dieses eine Passwort stattdessen komplex gewählt und Multi-Factor Authentication(MFA) aktiviert werden. Die Identität des Benutzers, wird durch einen zweiten Faktor (z.B. SMS Code, oder App-Notification) zusätzlich geprüft.

- Der IT-Administrator muss sich nicht mehr um all die verschiedenen Zugänge der Mitarbeitenden für die einzelnen Systeme kümmern. Es muss nur noch einen Account verwaltet und abgesichert werden.

- Weniger Servicedesk Anfragen wegen vergessener Passwörter. Die IT hat somit weniger Workload zu verzeichnen, was kosteneffizienter ist.

Active Directory Federation Services (AD FS) vs. Azure Active Directory (Azure AD)

Bereits seit 2006 und der Veröffentlichtung von Windows Server 2003 R2 bietet Microsoft mit Active Directory Federation Services (AD FS) eine Single Sign-On (SSO) Lösung an. Richtige Beachtung fand AD FS allerdings erst seit 2011 mit der Einführung von Office 365. AD FS bietet zwar grosse Flexibilität für benutzerdefinierte Richtlinien und Zugriffsbeschränkungen, erfordert aber auch zahlreiche redundante lokale Server, denn wenn die AD FS Umgebung ausfällt, funktionieren auch alle Anmeldungen nicht mehr. Mit Azure Active Directory (Azure AD) und dem «Enterprise Applications» Feature, bietet Microsoft eine Single Sign-On Lösung direkt aus der Cloud an. Gegenüber AD FS hat die Azure AD Lösung folgende Vorteile:

- Azure AD wird fortlaufend weiterentwickelt, was bei AD FS nicht mehr der Fall ist.

- Azure AD benötigt keine lokale Umgebung mehr (Cloud Only).

- Azure Conditional Access kann genutzt werden, um den Zugriff zu schützen und zu regeln, einschliesslich der Aktivierung von MFA.

- Azure AD unterstützt mehr als 3’500 bereits integrierte Software-as-a-Service-Anwendungen (SaaS).

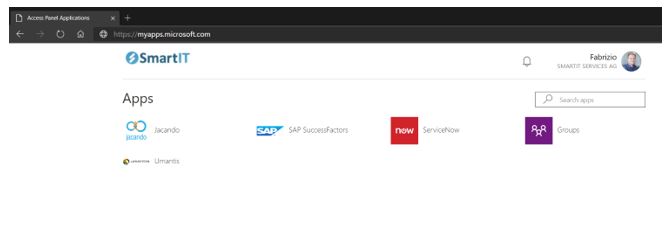

- Zentrale Einstiegswebseite (MyApps / Office Portal) für alle veröffentlichten Anwendungen

Welche Single Sign-On Methoden stehen mit Azure AD zur Verfügung?

Es gibt mehrere Möglichkeiten, eine Anwendung für Single Sign-On mit Azure AD zu konfigurieren. Die Wahl einer Single-Sign-On-Methode hängt davon ab, wie die Anwendung für die Authentifizierung konfiguriert ist. Grunsätzlich empfiehlt es sich eine der folgendenden Single Sign-On Methoden einzusetzen:

OpenID Connect / OAuth

Verwenden Sie wenn immer möglich OpenID Connect und OAuth. Vor allem bei der Entwicklung einer neuen Anwendung. Dieses Protokoll vereinfacht die Anwendungskonfiguration, verfügt über einfach zu verwendende Software Development Kits (SDKs) und ermöglicht Ihrer Anwendung die Verwendung von Microsoft Graph.

Security Assertion Markup Language (SAML)

Wählen Sie SAML wann immer möglich für bestehende Anwendungen, die nicht OpenID Connect oder OAuth unterstützen. SAML funktioniert für Anwendungen, die sich mit einem der SAML-Protokolle authentifizieren.

Was benötige ich um Azure AD Single Sign-On zu verwenden?

Um Azure AD Single Sign-On verwenden zu können, wird ein Microsoft 365 / Azure AD Tenant benötigt. Zusätzlich empfehlen wir Ihnen eine Azure AD Premium P1 oder P2 Lizenz. Denn nur mit P1/P2 Lizenzen können Sie unlimitiert Applikationen veröffentlichen und Conditional Access nutzen um die Zugriffe zu schützen.

- Azure AD Premium P1 ist bereits in Microsoft 365 E3, Microsoft 365 A3, Microsoft 365 F3, Microsoft 365 Business Premium und Enterprise Mobility + Security (EMS) E3 enthalten.

- Azure AD Premium P2 ist bereits in Microsoft 365 E5, Microsoft 365 A5 und Enterprise Mobility + Security (EMS) E5 enthalten.

- Azure AD Premium P1 und Azure AD Premium P2 können jeweils auch einzeln erworben werden. https://azure.microsoft.com/en-us/pricing/details/active-directory/

Fazit

Wenn Unternehmen eine Single Sign-On Lösung mit Azure Active Directory implementieren, verbessert dies die Sicherheit, Benutzerfreundlichkeit und entlastet die IT-Abteilung zeitlich sowie finanziell. Da die Lösung direkt aus der Cloud stammt, wird keine komplexe interne Serverinfrastruktur wie z.B. Active Directory Federation Services (AD FS) mehr benötigt. Wir unterstützen Sie gerne bei Fragen oder bei der Implementierung von Single Sign-On mit Azure Active Directory.